Phân tích điển hình về vai trò con người khi thảo luận về bảo mật an toàn thông tin

Nguyễn Minh Thành

Trường Đại học Quốc tế Miền Đông

Email: thanh.nguyenminh.bbs22@eiu.edu.vn

TS. Phạm Hoàng Hiển

Trường Đại học Quốc tế Miền Đông

Email: hien.pham@eiu.edu.vn

Tác giả liên hệ: Nguyễn Minh Thành

Tóm tắt

Bài viết phân tích các yếu tố con người góp phần vào các vi phạm bảo mật thông tin, tập trung vào một trường hợp liên quan đến việc buôn bán trái phép dữ liệu cá nhân từ các cá nhân trực thuộc các công ty viễn thông tại Việt Nam. Thông qua việc phân tích toàn diện các vi phạm được ghi nhận và vai trò của các cá nhân liên quan, nghiên cứu áp dụng các lý thuyết về an ninh mạng và hành vi cá nhân tổ chức để cung cấp góc nhìn toàn diện hơn về những vi phạm này. Kết quả cho thấy, cả hành vi sai phạm có chủ ý lẫn lỗi sai không chủ ý gây ra bởi các quan chức cấp cao và nhân viên đều là những yếu tố đóng góp quan trọng vào các sai phạm. Nghiên cứu nhấn mạnh sự cần thiết của việc đào tạo toàn diện, củng cố hành vi đạo đức và tích hợp các yếu tố con người vào chiến lược bảo mật thông tin nhằm giảm thiểu rủi ro và tăng cường khả năng bảo mật thông tin của tổ chức.

Từ khóa: bảo mật thông tin, đánh cắp dữ liệu, hành vi đạo đức, đào tạo an ninh mạng, Việt Nam, công ty viễn thông

Summary

This paper analyzes the human factors contributing to information security breaches, focusing on a case involving the illegal trading of personal data from individuals affiliated with telecommunications companies in Vietnam. Through a comprehensive analysis of the recorded breaches and the individuals' roles, the study applies theories of cybersecurity and individual-organizational behavior to provide a more comprehensive view of these breaches. The results show that both intentional and unintentional misconduct by senior officials and employees contribute significantly to the breaches. The study emphasizes the need for comprehensive training, ethical behavior reinforcement, and integration of human factors into information security strategies to minimize risks and enhance the organization's information security capabilities.

Keywords: information security, data theft, ethical behavior, cybersecurity training, Vietnam, telecommunications company

GIỚI THIỆU

Các vi phạm an ninh mạng gây ra tác động kinh tế đáng kể (Makridis, 2021; Romanosky, 2016). Các vụ rò rỉ dữ liệu quy mô lớn thường dẫn đến tổn thất tài chính, chi phí pháp lý và thiệt hại danh tiếng, đòi hỏi việc thực hiện các biện pháp bảo mật ưu tiên cách tiếp cận tập trung vào con người (Makridis, 2021; Romanosky, 2016). Theo Makridis (2021), các lỗi bao gồm cố ý và không cố ý của con người là nguyên nhân gây ra tổng thiệt hại toàn cầu lên tới 1 nghìn tỷ USD bởi các cuộc tấn công mạng. Sự chuyển đổi sang làm việc từ xa cùng với mức độ chia sẻ dữ liệu ngày càng cao trong xuyên suốt các mắt xích của chuỗi cung ứng đã tạo ra những lỗ hổng mới, làm nổi bật nhu cầu cấp bách về các biện pháp an ninh mạng toàn diện (Adelmann và Gaidosch, 2020). Bên cạnh khía cạnh công nghệ, yếu tố con người trong bảo mật thông tin cũng đặt ra nhiều thách thức khi có nhiều lỗ hổng có thể bị khai thác, bao gồm sự thiếu kiến thức của nạn nhân (Tally và cộng sự, 2023), việc mất hoặc bị đánh cắp tài sản lưu trữ, truyền tải thông tin như điện thoại, máy tính (Walters, 2012), và việc khai thác các lỗ hổng trong các giao thức bảo mật thông tin trong tổ chức (Gordon và Abrams, 2021).

Đối với doanh nghiệp hoặc tổ chức, sự thiếu hụt kiến thức hoặc hiểu biết của nhân viên khiến họ dễ trở thành mục tiêu của các cuộc tấn công mạng sử dụng kỹ thuật tâm lý, chẳng hạn như tấn công giả mạo, mặc dù đã có các quy tắc bảo mật chặt chẽ và chương trình đào tạo (Tally và cộng sự, 2023). Sự hiệu quả của các chiến thuật tấn công sử dụng tấn công phi kỹ thuật vẫn là một mối đe dọa nghiêm trọng do tính khó đoán của chúng và tính nhất thời của các biện pháp đối phó (Siddiqi và cộng sự, 2022). Nhiều yếu tố khác nhau, bao gồm các yếu tố môi trường, xã hội, chính trị, tổ chức, kinh tế và cá nhân, ảnh hưởng đến khả năng nhận diện và giảm thiểu các mối nguy tấn công của người dùng. Chẳng hạn, việc bỏ qua các bản nâng cấp phần mềm và sử dụng mật khẩu yếu làm gia tăng đáng kể rủi ro bị tấn công của người dùng (Juozapavičius và cộng sự, 2022).

Bên cạnh các mối đe dọa ảo, các mối đe trực tiếp, chẳng hạn như các sự cố mất hoặc đánh cắp máy tính xách tay, cũng dẫn đến việc truy cập dữ liệu trái phép. Cơ quan An ninh mạng và Cơ sở hạ tầng (The Cybersecurity and Infrastructure Security Agency, viết tắt là CISA) nhấn mạnh sự cần thiết của các tiêu chuẩn bảo mật vật lý nghiêm ngặt để bảo vệ các thiết bị di động (Walters, 2012).

Việc khai thác các lỗ hổng trong giao thức bảo mật gây ảnh hưởng tiêu cực đến các biện pháp bảo mật (Gordon và Abrams, 2021). Vì an ninh mạng hiệu quả phụ thuộc vào các kỹ thuật phản ứng khi có sự cố được cấu trúc tốt và giao tiếp minh bạch, yếu tố này thường mang tính chất thụ động và có thể trở thành điểm mạnh hoặc điểm yếu của một công ty.

Sự thiếu hiểu biết về tâm lý học con người cản trở khả năng dự đoán và ứng phó với các nguy cơ tiềm ẩn. Tầm quan trọng của an ninh mạng bị giảm sút khi hành vi con người và các cuộc tấn công phi kỹ thuật bị xem nhẹ (Almansoori và cộng sự, 2023). Việc áp dụng khoa học hành vi để giảm thiểu các cuộc tấn công phi kỹ thuật và xâm nhập nhận thức (Moustafa và cộng sự, 2021) có thể nâng cao đáng kể hiệu quả của an ninh mạng (Lahcen và cộng sự, 2020). Đào tạo về bảo mật liên tục ở tất cả các cấp trong tổ chức là điều cần thiết. Các nghiên cứu chỉ ra rằng việc hiểu rõ các quy tắc bảo mật và tham gia vào các chương trình đào tạo thường xuyên giúp giảm đáng kể việc sử dụng sai các hệ thống thông tin (D’Arcy và cộng sự, 2009; Kranz và Haeussinger, 2013). Thúc đẩy văn hóa bảo mật thông tin góp phần nâng cao tổng thể tính an toàn thông tin thông qua việc ảnh hưởng đến hành vi người dùng một cách có trách nhiệm (Van Niekerk và Von Solms, 2010).

Các lý thuyết về hành vi tổ chức nhấn mạnh tầm quan trọng của việc xây dựng một xã hội đề cao an ninh mạng (Alshaikh, 2020; Willie, 2023; Tejay và Mohammed, 2023). Hành vi có trách nhiệm có thể được thúc đẩy thông qua việc triển khai các chính sách lãnh đạo hiệu quả, từ đó giúp giảm thiểu các mối đe dọa an ninh (Alshaikh, 2020; Willie, 2023; Tejay và Mohammed, 2023). Alshaikh (2020) đề xuất thực hiện các hành động thúc đẩy an ninh mạng cốt lõi, tạo lập mạng lưới chuyên gia an ninh mạng, thành lập đội ngũ chuyên trách về an ninh mạng, xây dựng trung tâm điều phối các hoạt động an ninh mạng, và kết hợp các chiến dịch nâng cao nhận thức về an ninh mạng với các hoạt động truyền thông nội bộ và bên ngoài. Các chương trình này thúc đẩy sự phát triển của văn hóa an ninh mạng (Alshaikh, 2020). Văn hóa và sự thành công của bảo mật thông tin bị ảnh hưởng bởi các yếu tố, như: sự gắn kết nhóm, tuân thủ các chuẩn mực nghề nghiệp, kiến thức về bảo mật thông tin và các hành động trong an ninh mạng hàng ngày tại công sở (Tejay và Mohammed, 2023). Đặt an ninh mạng là ưu tiên hàng đầu đòi hỏi vai trò lãnh đạo hiệu quả, đặc biệt từ các nhà lãnh đạo cấp cao (Willie, 2023). Tuy nhiên, cũng theo Willie (2023), một số lãnh đạo cấp cao vẫn coi thường khía cạnh lãnh đạo trong an ninh mạng và chỉ xem đây là trách nhiệm của bộ phận IT.

TRƯỜNG HỢP ĐIỂN HÌNH

Năm 2023, theo Trung (2023), đã xảy ra một vụ án mà tám bị cáo bị kết án với các tội danh "Cung cấp hoặc sử dụng thông tin trên mạng máy tính hoặc mạng viễn thông trái phép" và "Làm giả tài liệu của cơ quan hoặc tổ Chức." Những người này có liên quan đến việc mua - bán trái phép dữ liệu cá nhân lấy từ các công ty viễn thông. Ông Bùi Việt Anh, Phó Giám đốc Trung tâm An ninh mạng của VNPT.net đã bị Tòa án nhân dân TP. Hà Nội kết án và tuyên phạt 30 tháng tù giam vì hành vi sử dụng trái phép dữ liệu trên mạng máy tính và mạng viễn thông. Nguyễn Tiến Thành, Phạm Ngọc Tỉnh, Nguyễn Bắc Tích, và Ma Duy Thanh mỗi người bị tuyên phạt 15 tháng tù giam. Nguyễn Thế Hùng nhận mức án 12 tháng tù, trong khi Nguyễn Tuấn Minh nhận án treo 20 tháng. Trần Mạnh Quân, một cựu cán bộ công an quận Long Biên, Hà Nội bị tuyên phạt tổng cộng 6 năm tù giam cho 2 tội danh của mình.

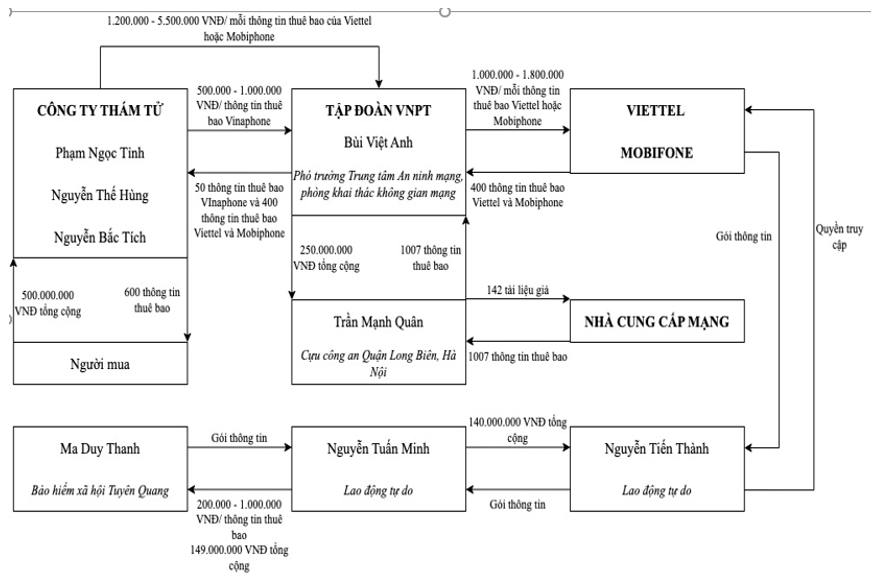

Hình 1: Sơ đồ minh họa vụ án

|

| Nguồn: Trung (2023) |

Hồ sơ vụ án được minh họa trong Hình 1. Theo đó, các bị cáo Phạm Ngọc Tỉnh, Nguyễn Thế Hùng và Nguyễn Bắc Tích đã thành lập các công ty thám tử, thường xuyên tìm cách mua thông tin định vị địa lý, lịch sử cuộc gọi và chi tiết tài khoản ngân hàng để bán lại và phục vụ mục đích kinh doanh.

Năm 2019, khi nhóm của Tỉnh yêu cầu cung cấp dữ liệu, Bùi Việt Anh đã sử dụng một tài khoản được cung cấp bởi Tập đoàn Vinaphone để truy cập vào hệ thống dữ liệu của mạng Vinaphone. Sau đó, Bùi Việt Anh đã trích xuất thông tin thuê bao và nhật ký cuộc gọi, rồi bán lại cho Tỉnh với giá từ 500.000 đến 1.000.000 đồng cho mỗi thông tin.

Đối với số điện thoại của Viettel và MobiFone, Bùi Việt Anh mua thông tin về số điện thoại, dữ liệu định vị địa lý hoặc lịch sử cuộc gọi với giá từ 1.000.000 đến 1.800.000 VNĐ mỗi thông tin, và bán lại với giá từ 1.200.000 đến 5.500.000 VNĐ cho mỗi danh sách.

Từ năm 2019 đến khi bị bắt, Bùi Việt Anh đã tham gia giao dịch 50 số Vinaphone và 400 số Viettel và MobiFone. Cơ quan công tố cáo buộc Bùi Việt Anh đã thu lợi bất chính hơn 300 triệu đồng.

Về phía nhóm của Tỉnh, kết quả điều tra làm rõ rằng, từ năm 2019 đến năm 2021, nhóm này đã mua bán thông tin của hơn 600 số điện thoại, thu lợi bất chính gần 500 triệu đồng.

Bị cáo Trần Mạnh Quân, người quen biết Bùi Việt Anh qua việc tra cứu thông tin số điện thoại để làm việc, vào năm 2019 đã hỗ trợ Bùi Việt Anh thu thập thông tin liên quan đến các số của Viettel và MobiFone để bán cho khách hàng. Cơ quan chức năng xác định rằng Quân đã làm giả 142 tài liệu dưới dạng công văn của cơ quan điều tra gửi đến các nhà mạng để lấy dữ liệu của 1.007 số điện thoại. Sau đó, Quân đã bán dữ liệu này cho Bùi Việt Anh, thu lợi hơn 250 triệu đồng.

Ngoài ra, vào cuối năm 2019, bị cáo Ma Duy Thanh thông báo với Nguyễn Tuấn Minh về công việc của mình tại Bảo hiểm xã hội tỉnh Tuyên Quang. Minh sau đó đã mua thông tin cá nhân (tên, hộ khẩu, nơi làm việc, số điện thoại…) từ Thanh với giá từ 200.000 đến 1.000.000 đồng cho mỗi thông tin.

Trong quá trình điều tra, các bị cáo Ma Duy Thanh và Nguyễn Tuấn Minh đã thừa nhận hành vi của mình. Thanh khai nhận đã thu lợi gần 149 triệu đồng, trong khi Minh thu lợi hơn 206 triệu đồng.

Bị cáo Nguyễn Tiến Thành bị phát hiện đã lợi dụng nghề nghiệp của mình để truy cập thông tin về những cá nhân mua SIM điện thoại. Thành đã nhiều lần truy cập vào hệ thống của Viettel và Vinaphone để lấy thông tin liên quan đến điện thoại, sau đó bán lại cho Nguyễn Tuấn Minh, thu lợi bất chính 140 triệu đồng.

PHÂN TÍCH

Theo như phân tích trong vụ án, các hành vi vi phạm pháp luật của các bị cáo diễn ra lặp đi lặp lại, gây ra hậu quả nghiêm trọng hơn khi ảnh hưởng đến rất nhiều người. Để phân tích toàn diện vụ việc này, lý thuyết củng cố (reinforcement theory) được xem là phù hợp. Lý thuyết củng cố được sử dụng rộng rãi để giải thích hành vi của nhân viên (Villere và Hartman, 1991; Susanto và cộng sự, 2021) hoặc thậm chí động lực đằng sau hành động của các cá nhân (Conger, 1956). Theo Steve Kerr (1975) đã chỉ ra rằng, điều quan trọng nhất đối với động lực không phải là ý định của nhà quản lý mà là cách mà phần thưởng và hình phạt được nhìn nhận từ góc độ của nhân viên. Đặc biệt, lý thuyết củng cố liên tục (continuous reinforcement) giúp giải thích rõ hơn về hành vi này. Mặc dù việc áp dụng lý thuyết củng cố liên tục không thực tế trong các doanh nghiệp, nhưng trong trường hợp này, nó được minh họa rõ qua việc có phần thưởng (tiền bạc) xảy ra sau mỗi hành vi (bán dữ liệu).

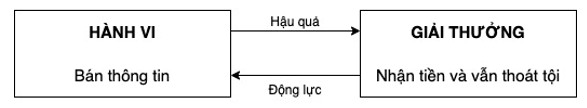

Áp dụng lý thuyết này vào vụ việc, mô hình được minh họa trong Hình 2. Trong bối cảnh này, lý thuyết củng cố liên tục giúp giải thích hành vi của các bị cáo bằng cách nhấn mạnh vai trò của lợi ích tài chính như một yếu tố củng cố tích cực. Bùi Việt Anh, Phó Giám đốc Trung tâm An ninh mạng của VNPT.net, đã lợi dụng vị trí của mình để truy cập và bán thông tin thuê bao và nhật ký cuộc gọi từ mạng Vinaphone. Giá bán thông tin này dao động từ 500.000 đến 1.000.000 đồng mỗi dữ liệu, tạo ra động cơ tài chính đáng kể.

Hình 2: Mô hình lý thuyết củng cố áp dụng trong nghiên cứu

|

| Nguồn: Nghiên cứu của nhóm tác giả |

Các giao dịch liên quan đến số điện thoại từ Viettel và MobiFone, nơi thông tin được mua với giá từ 1.000.000 đến 1.800.000 đồng mỗi dữ liệu và bán lại với giá lên đến 5.500.000 đồng mỗi danh sách, càng cho thấy phần thưởng tài chính đã củng cố mạnh mẽ các hoạt động bất hợp pháp. Từ năm 2019 đến khi bị bắt, Bùi Việt Anh đã giao dịch nhiều số điện thoại, thu về hơn 300 triệu đồng lợi nhuận bất chính. Nhóm của Tỉnh cũng tham gia mua bán thông tin của hơn 600 số điện thoại, kiếm được gần 500 triệu đồng.

Bị cáo Trần Mạnh Quân, một cựu cảnh sát, đã làm giả 142 tài liệu để thu thập dữ liệu của 1.007 số điện thoại, sau đó bán và thu lợi hơn 250 triệu đồng. Phần thưởng tài chính đáng kể đã củng cố hành vi bất hợp pháp của Quân bất chấp rủi ro.

Tương tự, Ma Duy Thanh và Nguyễn Tuấn Minh cũng thừa nhận việc bán thông tin cá nhân, với Thanh thu lợi gần 149 triệu đồng và Minh hơn 206 triệu đồng. Động lực tài chính đã trở nên lớn hơn nỗi sợ hậu quả pháp lý, khiến các hành vi vi phạm tiếp tục xảy ra.

Nguyễn Tiến Thành cũng lợi dụng quyền truy cập chuyên môn để lấy và bán thông tin liên quan đến điện thoại, thu về bất chính 140 triệu đồng. Các khoản tiền nhận được lớn đã trở thành yếu tố củng cố tích cực mạnh mẽ cho những hành vi vi phạm của Thành.

Việc tuyên án các bị cáo, từ án treo đến án tù nhiều năm, được coi là biện pháp trừng phạt nhằm ngăn chặn các hành vi tương tự trong tương lai. Tuy nhiên, các khoản tiền đáng kể mà các bị cáo đã thu được trước đó cho thấy ảnh hưởng mạnh mẽ của yếu tố củng cố tích cực trong việc thúc đẩy các hành vi bất hợp pháp.

Tóm lại, lý thuyết củng cố đã làm sáng tỏ động lực đằng sau hành vi của các bị cáo trong vụ án này. Lợi nhuận tài chính lớn đã đóng vai trò như các yếu tố củng cố tích cực mạnh mẽ, khuyến khích hành vi bất hợp pháp tiếp diễn, trong khi hậu quả pháp lý đóng vai trò là biện pháp trừng phạt để ngăn chặn hành vi vi phạm trong tương lai.

Ngoài ra, khía cạnh "dập tắt hành vi" (extinction) cũng cần được xem xét. Một nghiên cứu gần đây về các yếu tố ảnh hưởng đến sự hài lòng của khách hàng với các nhà cung cấp mạng chỉ ra rằng, uy tín của nhà cung cấp về an ninh mạng không được đánh giá cao (Ou và cộng sự, 2024). Do đó, các công ty cung cấp mạng không có động lực để khen thưởng nhân viên trong việc nâng cao an ninh mạng, dẫn đến việc thiếu động lực trong cải thiện an ninh mạng và gia tăng động lực bán dữ liệu khách hàng để thu lợi bất chính.

MỘT SỐ THẢO LUẬN

Từ hướng tiếp cận cá nhân

Nghiên cứu của Lahcen và cộng sự (2020) đã cung cấp những thông tin mới về những mối đe doạ đối với an ninh mạng từ nội bộ. Trong nghiên cứu này, các lỗi do con người được phân loại thành ba nhóm: không cố ý, cố ý và độc hại.

Trường hợp điển hình được đưa ra đã thể hiện rõ ràng những lỗi độc hại do con người gây ra. Lý thuyết hành vi có kế hoạch (Theory of Planned Behavior) được sử dụng để giải thích hành vi phạm tội mạng trong nghiên cứu của Lahcen. Tuy nhiên, mô hình của hành động đầu tiên khác với hành động lặp lại sau đó. Ban đầu, mô hình cho thấy ảnh hưởng đáng kể hơn của ý định lên hành vi. Đối với các hành động lặp lại, yếu tố chi phối chính là nhận thức kiểm soát hành vi được, bởi lo ngại bị đồng phạm tiết lộ.

Đối với 2 loại hành động này, việc đưa ra 2 giải pháp song song là hợp lý.

Giải pháp đầu tiên là nâng cao nhận thức của xã hội về hành động và các hình phạt nhằm giảm ý định thực hiện hành vi phạm tội. Hơn nữa, giống như các tội danh như trộm cắp hay giết người, ý định thực hiện tội phạm mạng cũng cần có các chế tài cụ thể. Trong lĩnh vực an ninh mạng, có một yếu tố đặc biệt là quyền truy cập, cũng ảnh hưởng đến ý định thực hiện tội phạm mạng. Những người có quyền truy cập cần được đảm bảo rằng họ đã được thông báo đầy đủ về các quy định liên quan đến tội phạm mạng.

Giải pháp thứ hai liên quan đến thái độ tích cực đối với hành vi phạm tội mạng. Nghiên cứu của Huang và Chen (2023) đã cho thấy, có thái độ tích cực và sự ủng hộ đối với tội phạm mạng. Các bộ phim và truyền thông đang tạo dựng hình ảnh tội phạm mạng trở nên hấp dẫn, dẫn đến tình trạng này. Chính phủ cần có sự kiểm soát chặt chẽ về vấn đề này do sự lan rộng của các bộ phim và phương tiện truyền thông. Điều này có thể bao gồm một số điều chỉnh về nội dung và cách mà phim ảnh truyền tải hình ảnh tội phạm mạng.

Từ hướng tiếp cận tổ chức

Từ góc độ của một doanh nghiệp, tổ chức, để giải quyết vấn đề được nêu trong tình huống, việc áp dụng khái niệm động lực dập tắt (extinction motivation) kết hợp với lý thuyết kỳ vọng (expectancy theory) là cần thiết. Lý thuyết này đặt ra một loạt câu hỏi mà nhân viên phải trả lời theo hướng tích cực để gia tăng động lực của họ (Robbins và Judge, 2018). Để áp dụng vào tình huống này, các câu hỏi sẽ được liệt kê như sau:

- Nếu tôi nỗ lực hết mình để bảo vệ thông tin cá nhân của khách hàng, điều đó có được ghi nhận trong đánh giá hiệu suất của tôi không?

- Nếu tôi nhận được đánh giá hiệu suất tốt, liệu điều đó có dẫn đến phần thưởng từ tổ chức như tăng lương hoặc các lợi ích khác không?

- Nếu tôi được thưởng, những phần thưởng đó có hấp dẫn đối với tôi không?

Tất nhiên, sau khi xem xét, nhân viên vẫn sẽ so sánh với các câu trả lời cho ba câu hỏi tương tự liên quan đến việc vi phạm quy định và bán dữ liệu khách hàng:

- Nếu tôi nỗ lực hết mình để vi phạm quy định và bán thông tin cá nhân, điều đó có được ghi nhận (tích cực hoặc tiêu cực) trong đánh giá hiệu suất không?

- Nếu tôi bị bắt, hậu quả có nghiêm trọng và vượt qua lợi ích tiềm năng hay không?

- Nếu tôi không bị bắt, phần thưởng từ việc bán dữ liệu có hấp dẫn hơn so với phần thưởng từ tổ chức khi tuân thủ quy định không?

Các tổ chức nên cải thiện hệ thống đánh giá hiệu suất để ghi nhận và thưởng cho những nhân viên thể hiện cam kết và nỗ lực vượt trội trong việc bảo mật dữ liệu. Điều này có thể bao gồm các các khoản thưởng tài chính, thăng chức, khen thưởng công khai và các lợi ích bổ sung. Bằng cách làm cho các phần thưởng này hấp dẫn hơn, nhân viên sẽ có động lực bảo vệ thông tin cá nhân của khách hàng tốt hơn.

Ngoài ra, cần thiết lập và thực thi các hình phạt nghiêm khắc đối với những nhân viên bị bắt quả tang vi phạm quy tắc bảo vệ dữ liệu. Hậu quả cần đủ nghiêm trọng để vượt qua bất kỳ lợi ích tài chính nào từ việc bán thông tin cá nhân, qua đó tạo ra hiệu ứng răn đe và giảm khả năng xảy ra hành vi này.

Các doanh nghiệp cũng cần đầu tư nhiều hơn vào các biện pháp an ninh mạng để ngăn chặn truy cập trái phép và các vụ rò rỉ dữ liệu. Điều này bao gồm áp dụng công nghệ bảo mật tiên tiến, thực hiện kiểm toán thường xuyên và tổ chức các chương trình đào tạo toàn diện cho nhân viên. Bằng cách xây dựng một hệ thống bảo mật mạnh mẽ, cơ hội đánh cắp dữ liệu sẽ được giảm thiểu đáng kể.

Thúc đẩy văn hóa đạo đức mạnh mẽ trong tổ chức là yếu tố quan trọng. Điều này bao gồm việc truyền thông thường xuyên về tầm quan trọng của việc bảo vệ dữ liệu, hành vi đạo đức và lợi ích lâu dài của việc duy trì niềm tin từ khách hàng. Các nhà lãnh đạo cần làm gương về hành vi đạo đức và khuyến khích nhân viên tuân thủ các tiêu chuẩn cao nhất về tính liêm chính.

Bằng cách tích hợp lý thuyếvt kỳ vọng và tập trung vào cả sự củng cố tích cực đối với hành vi đạo đức lẫn sự củng cố tiêu cực đối với hành vi phi đạo đức, các tổ chức có thể tạo ra một môi trường, mà nhân viên có khả năng cao sẽ bảo vệ thông tin cá nhân. Cách tiếp cận kép này đảm bảo rằng, lợi ích của việc tuân thủ chính sách bảo vệ dữ liệu sẽ vượt xa bất kỳ lợi ích tiềm năng nào từ các hoạt động bất hợp pháp, qua đó giải quyết triệt để vấn đề nêu ra trong tình huống.

Từ hướng tiếp cận xã hội

Trong trường hợp được đề cập, chúng ta có thể thấy rằng, động lực đằng sau hành động đầu tiên mua thông tin cá nhân là để hỗ trợ công việc điều tra. Tuy nhiên, do xã hội Việt Nam có độ nhạy cảm cao đối với giá cả, các công ty dịch vụ thám tử có xu hướng tìm cách giảm chi phí. Điều này dẫn đến việc tìm cách mua thông tin với giá rẻ thay vì xin phép cơ quan chức năng để lấy thông tin một cách hợp pháp.

Để giải quyết vấn đề này, xã hội cần trở nên bớt nhạy cảm về giá cả, đặc biệt là đối với các dịch vụ đặc thù. Ngoài việc nâng cao nhận thức cộng đồng về tầm quan trọng của việc bảo vệ thông tin cá nhân, chính phủ cũng cần quản lý chặt chẽ các công ty thám tử, nơi thường yêu cầu quyền truy cập vào thông tin mà người bị điều tra không sẵn lòng chia sẻ.

KẾT LUẬN VÀ HƯỚNG PHÁT TRIỂN NGHIÊN CỨU

Sử dụng một nghiên cứu điển hình từ ngành viễn thông Việt Nam, bài viết này nhấn mạnh vai trò quan trọng của yếu tố con người trong các sự cố vi phạm bảo mật thông tin. Nghiên cứu cho thấy, cả hành vi cố ý sai trái lẫn lỗi không mong muốn do con người đều có thể gây ảnh hưởng nghiêm trọng đến nỗ lực bảo mật mạng. Việc áp dụng các lý thuyết kỳ vọng và củng cố đã mang lại sự hiểu biết sâu sắc hơn về các động lực thúc đẩy hành vi của những cá nhân có liên quan đến các vi phạm này. Kết quả nghiên cứu nhấn mạnh tầm quan trọng của việc xem xét hành vi con người khi xây dựng các chiến lược an ninh mạng, bao gồm việc triển khai các chương trình đào tạo hiệu quả, khuyến khích hành vi đạo đức và xây dựng một văn hóa bảo mật vững mạnh trong tổ chức.

Nghiên cứu cũng chỉ ra rằng, các động lực tài chính - cả hợp pháp lẫn bất hợp pháp - có ảnh hưởng đáng kể đến hành vi của nhân viên. Các tổ chức cần áp dụng cách tiếp cận hai hướng để giảm thiểu những rủi ro này: tăng cường phần thưởng cho các hành vi phù hợp với chuẩn mực đạo đức và áp dụng các hình phạt nghiêm khắc đối với hành vi phi đạo đức. Chiến lược này không chỉ hỗ trợ trong việc ngăn chặn các cuộc xâm nhập trong tương lai, mà còn góp phần xây dựng văn hóa bảo mật trong tổ chức.

Để hiểu rõ hơn và ngăn chặn các cuộc tấn công phi kỹ thuật - một mối đe dọa nghiêm trọng bất chấp những tiến bộ công nghệ, các nghiên cứu trong tương lai nên tập trung vào việc áp dụng các mô hình tâm lý học tiên tiến. Cần có thêm các nghiên cứu thực nghiệm để đánh giá hiệu quả của các kỹ thuật tổ chức khác nhau trong việc nâng cao khả năng chống chịu trước các mối đe dọa an ninh mạng, đặc biệt trong các môi trường có sự đa dạng về bối cảnh văn hóa. Ngoài ra, nghiên cứu bổ sung có thể tìm hiểu vai trò của lãnh đạo trong việc hình thành văn hóa bảo mật của tổ chức và cách các triết lý lãnh đạo khác nhau ảnh hưởng đến mức độ tuân thủ của nhân viên đối với các quy trình bảo mật. Cuối cùng, việc nghiên cứu các khía cạnh con người trong môi trường làm việc từ xa và tính chất linh hoạt của các mối đe dọa mạng sẽ có lợi trong việc làm sáng tỏ những nguy cơ mới và các cơ chế phòng thủ tiềm năng./.

TÀI LIỆU THAM KHẢO

1. Adelmann, F., Gaidosch, T. (2020), Cybersecurity of Remote Work During the Pandemic, In Special Series on COVID-19, International monetary fund, retrieved from https://www.imf.org/-/media/Files/Publications/covid19-special-notes/en-special-series-on-covid-19-cybersecurity-of-remote-work-during-pandemic.ashx.

2. Almansoori, A., Al-Emran, M., Shaalan, K. (2023), Exploring the Frontiers of Cybersecurity Behavior: A Systematic Review of Studies and Theories, Applied Sciences, 13(9), https://doi.org/10.3390/app13095700.

3. Alshaikh, M. (2020), Developing cybersecurity culture to influence employee behavior: A practice perspective, Computers and Security, 98, https://doi.org/10.1016/j.cose.2020.102003.

4. Conger, J. J. (1956), Reinforcement Theory and the Dynamics of Alcoholism, Quarterly Journal of Studies on Alcohol, 17(2), 296–305, https://doi.org/10.15288/qjsa.1956.17.296.

5. D’Arcy, J., Hovav, A., Galletta, D. (2009), User Awareness of Security Countermeasures and Its Impact on Information Systems Misuse: A Deterrence Approach, Information Systems Research, 20(1), 79–98. https://doi.org/10.1287/isre.1070.0160

6. Gordon, G. A., Abrams, B. C. (2021), Vulnerabilities, gaps, and the future of physical and technological security measures, In Elsevier eBooks (pp. 151–168), https://doi.org/10.1016/b978-0-12-819945-9.00013-7

7. Hall, R. C., Hoppa, M. A., Hu, Y. H. (2023), An Empirical Study of Password Policy Compliance, Journal of the Colloquium for Information System Security Education, 10(1), https://doi.org/10.53735/cisse.v10i1.156.

8. Huang, J., Chen, C. (2023), Relationship Between Criminal Intention and Criminal Behavior, Journal of Police and Criminal Psychology, 38(3), 555–566, https://doi.org/10.1007/s11896-023-09576-4

9. Jensen, J., Thompson, S. (2015), The Incident Command System: a literature review, Disasters, 40(1), 158–182, https://doi.org/10.1111/disa.12135.

10. Juozapavičius, A., Brilingaitė, A., Bukauskas, L., Lugo, R. G. (2022), Age and Gender Impact on Password Hygiene, Applied Sciences, 12(2), https://doi.org/10.3390/app12020894.

11. Kerr, S. (1975), On the Folly of Rewarding A, While Hoping for B, Academy of Management Journal, 18(4), 769–783, https://doi.org/10.5465/255378.

12. Kranz, J., Haeussinger, F. (2013), Information Security Awareness: Its Antecedents and Mediating Effects on Security Compliant Behavior, retrieved from https://www.researchgate.net/publication/258926834_Information_Security_Awareness_Its_Antecedents_and_Mediating_Effects_on_Security_Compliant_Behavior.

13. Lahcen, R. a. M., Caulkins, B. D., Mohapatra, R. N., Kumar, M. (2020a). Review and insight on the behavioral aspects of cybersecurity, Cybersecurity, 3(1), https://doi.org/10.1186/s42400-020-00050-w.

14. Lahcen, R. a. M., Caulkins, B., Mohapatra, R., Kumar, M. (2020b), Review and insight on the behavioral aspects of cybersecurity, Cybersecurity, 3(1), https://doi.org/10.1186/s42400-020-00050-w.

15. Makridis, C. A. (2021), Do data breaches damage reputation? Evidence from 45 companies between 2002 and 2018, Journal of Cybersecurity, 7(1), https://doi.org/10.1093/cybsec/tyab021.

16. Moustafa, A. A., Bello, A., Maurushat, A. (2021), The Role of User Behaviour in Improving Cyber Security Management, Frontiers in Psychology, 12, https://doi.org/10.3389/fpsyg.2021.561011.

17. Ou, P., Thet, S., Soem, V., Hor, P., Ean, L., Theng, D. (2024), Determinants of customer satisfaction of mobile network providers in Cambodia: a study of hybrid model of structural equation modeling (SEM) and artificial neural network (ANN), SN Business và Economics, 4(85).

18. Robbins, S. P., Judge, T. A. (2018), Organizational Behavior, Pearson.

19. Romanosky, S. (2016), Examining the costs and causes of cyber incidents, Journal of Cybersecurity, 1, https://doi.org/10.1093/cybsec/tyw001.

20. Shaw, E., Ruby, K. G., Post, J. M. (1998), The Insider Threat to Information Systems, The Psychology of the Dangerous Insider, retrieved from https://homes.cerias.purdue.edu/~mkr/sab.pdf.

21. Siddiqi, M. A., Pak, W., Siddiqi, M. A. (2022), A Study on the Psychology of Social Engineering-Based Cyberattacks and Existing Countermeasures, Applied Sciences, 12(12), https://doi.org/10.3390/app12126042.

22. Susanto, S., Lim, B., Linda, T., Tarigan, S. A., Wijaya, E. (2021), Antecedents employee performance: a perspective reinforcement theory, Journal of Industrial Engineering và Management Research, 2(4), 1–14,

23. Tally, A. C., Abbott, J., Bochner, A. M., Das, S., Nippert-Eng, C. (2023), Tips, Tricks, and Training: Supporting Anti-Phishing Awareness among Mid-Career Office Workers Based on Employees’ Current Practices, https://doi.org/10.1145/3544548.3580650.

24. Tejay, G. P., Mohammed, Z. A. (2023), Cultivating security culture for information security success: A mixed-methods study based on anthropological perspective, Information and Management, 60(3).

25. Thompson, E. C. (2018), Incident Response Frameworks, In Apress eBooks (pp. 17–46), https://doi.org/10.1007/978-1-4842-3870-7_3

26. Trung, Đ. (2023), Tuyên án nhóm mua bán trái phép dữ liệu cá nhân, truy cập từ https://www.sggp.org.vn/tuyen-an-nhom-mua-ban-trai-phep-du-lieu-ca-nhan-post682118.html.

27. Van Niekerk, J., Von Solms, R. (2010), Information security culture: A management perspective, Computers và Security, 29(4), 476–486.

28. Villere, M. F., Hartman, S. S. (1991), Reinforcement Theory: A Practical Tool, Leadership và Organization Development Journal, 12(2), 27–31.

29. Walters, P. (2012), The Risks of Using Portable Devices. In U.S. Department of Homeland Security, United States Computer Emergency Readiness Team, retrieved from https://www.cisa.gov/sites/default/files/publications/RisksOfPortableDevices.pdf.

30. Wash, R., Rader, E. (2021), Prioritizing security over usability: Strategies for how people choose passwords, Journal of Cybersecurity, 7(1).

31. Willie, M. M. (2023), The Role of Organizational Culture in Cybersecurity: Building a Security-First Culture, Social Science Research Network, https://doi.org/10.2139/ssrn.45642.

| Ngày nhận bài: 25/11/2024; Ngày phản biện: 05/12/2024; Ngày duyệt đăng: 27/12/2024 |

Bình luận